Muchas personas asumen que una herramienta basada en el navegador es un espacio de trabajo privado.

En realidad, la mayoría de las herramientas en línea procesan archivos en servidores remotos de los que no sabes nada.

Cuando usas un compresor o unificador en línea típico, tus archivos son enviados a un servidor externo que nunca has evaluado, a menudo gestionado por empresas cuyas prácticas de retención de datos son desconocidas.

El “éxito” de la operación es visible; la huella digital persistente no lo es.

Construimos herramientas de PDF en PlatoForms, incluyendo un conjunto de herramientas de PDF del lado del cliente enfocadas en la privacidad, porque creemos que la productividad no debería requerir un compromiso en la privacidad. Entendemos la mecánica del viaje de los archivos, y más importante aún, los riesgos de la promesa de “subir y eliminar”.

Aquí hay cinco tipos específicos de archivos que exigen un enfoque de “cero subidas”, junto con las alternativas del lado del cliente que mantienen tus datos exactamente donde pertenecen: en tu máquina.

Por Qué Esto Importa Más de lo que Podrías Pensar

Cuando subes un archivo a la mayoría de las herramientas en línea, deja tu dispositivo y viaja a un servidor que no controlas. Lo que sucede después está regido por las prácticas y políticas de seguridad de ese servicio. las cuales no tienes forma de auditar.

El problema es sistemático. Según el Informe de Investigaciones de Brechas de Datos 2025 de Verizon, el 30% de las brechas de datos en 2025 involucraron a un tercero. La investigación de Secureframe encontró que al menos el 36% de todas las brechas de datos en 2024 se originaron por compromisos de terceros, un aumento del 6.5% año tras año.

El riesgo no es hipotético. En 2023, la vulnerabilidad de transferencia de archivos MOVEit. un defecto en una herramienta diseñada específicamente para transferir archivos de manera segura. comprometió datos de más de mil organizaciones, incluyendo la BBC, British Airways y múltiples agencias gubernamentales de EE. UU., afectando a un estimado de 60 millones de individuos.

Ese es el contexto. Ahora aquí están los cinco tipos de archivos donde las apuestas son más altas.

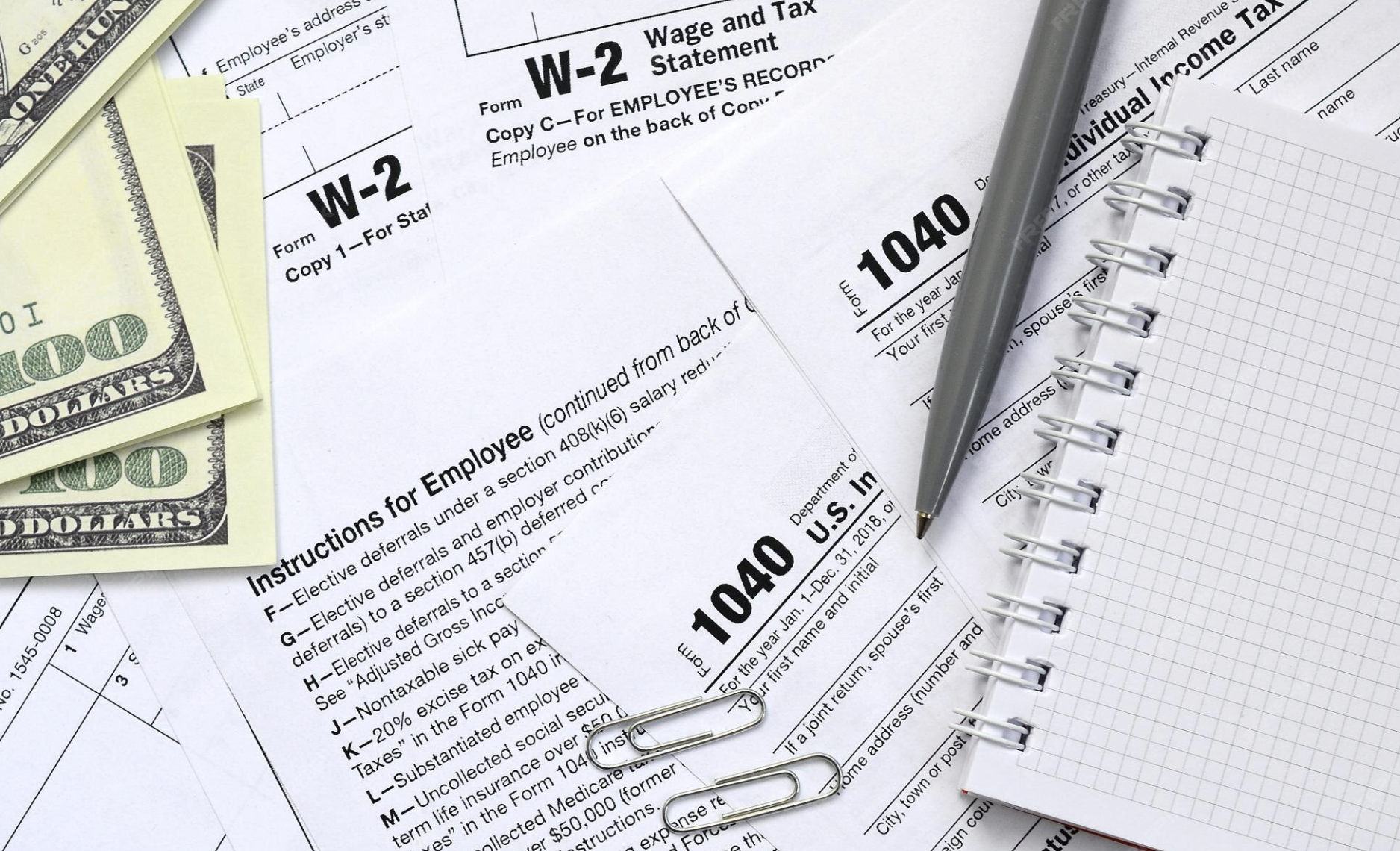

1. Declaraciones de Impuestos y Documentos Financieros

Formatos comunes: PDF, XLSX, CSV, DOCX

El escenario: Necesitas comprimir una declaración de impuestos escaneada antes de enviarla por correo electrónico a tu contador. Usas un compresor de PDF en línea gratuito. Funciona bien. pero tu archivo acaba de pasar por un servidor del que no sabes nada.

Tu declaración de impuestos generalmente contiene tu nombre legal completo, dirección de casa, número de seguro social (o identificación nacional), ingresos anuales, detalles del empleador e información de cuenta bancaria. a menudo todo en una sola página. Eso es todo lo que un mal actor necesita para cometer robo de identidad, presentar una declaración fraudulenta o facilitar acceso financiero no autorizado.

El riesgo no se limita a operadores malintencionados. Incluso las plataformas bien intencionadas pueden exponer tus datos a través de malas prácticas de seguridad o análisis de terceros que se ejecutan silenciosamente en segundo plano. Según el Informe de Costos de una Brecha de Datos 2025 de IBM, el costo promedio de una brecha de datos es de $4.44 millones. y las brechas que involucran credenciales robadas tardan un promedio de 292 días en detectarse y contenerse.

💡 Qué hacer en su lugar: Usa una herramienta de PDF del lado del cliente que procese tu archivo localmente en el navegador. lo que significa que el documento nunca toca un servidor externo.

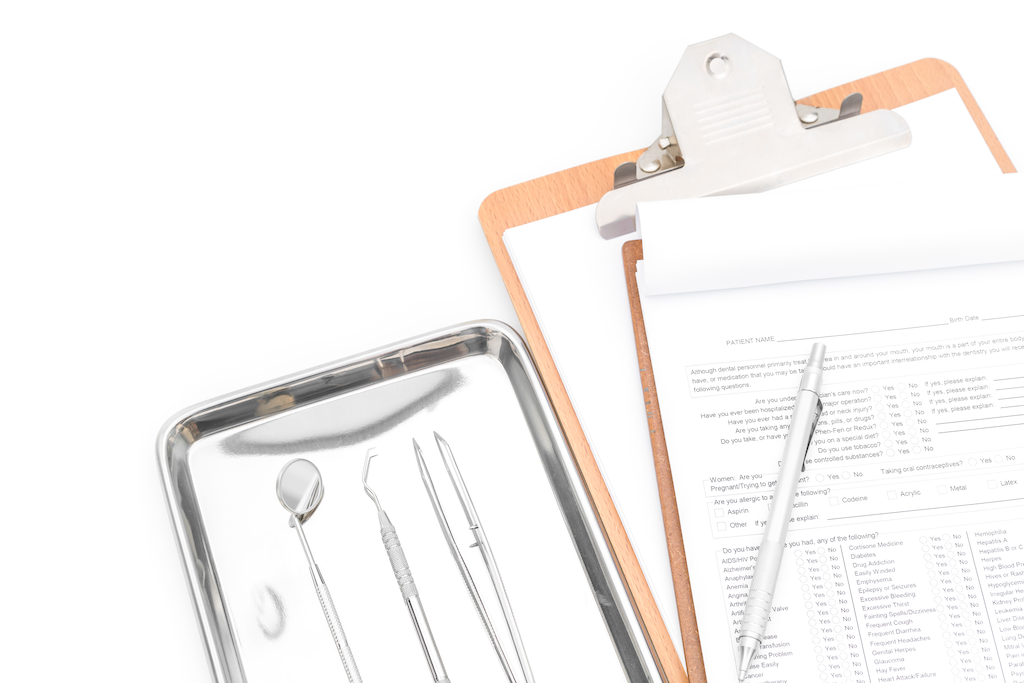

2. Registros Médicos y de Salud

Formatos comunes: PDF, DICOM, JPG (escaneos), DOCX

El escenario: Escaneas el informe de un especialista a PDF y quieres combinarlo con tu archivo médico existente antes de compartirlo con un nuevo médico. Usas un unificador de PDF en línea. Conveniente. pero tus registros de salud acaban de salir de tu dispositivo.

Los registros médicos contienen diagnósticos, recetas, historial de salud mental, registros quirúrgicos e información de seguros. Son de los documentos más sensibles que una persona posee, y de los más valiosos para corredores de datos y actores malintencionados.

En muchos países, los datos de salud están protegidos por regulaciones estrictas. HIPAA en EE. UU., GDPR en la UE. Pero esas leyes regulan a los proveedores de salud, no al unificador de PDF que encontraste a través de Google.

La magnitud de lo que está en juego se ilustra con el ciberataque de febrero de 2024 a Change Healthcare. una empresa de procesamiento de datos médicos. que expuesto registros de un estimado de uno de cada tres estadounidenses, convirtiéndolo en la mayor brecha de salud en la historia de EE. UU. El ataque se originó a través de un punto de acceso de terceros.

💡 Qué hacer en su lugar: Busca específicamente herramientas que usen procesamiento del lado del cliente. el término técnico para herramientas que realizan todo el trabajo dentro de tu navegador, sin enviar tus archivos a ningún servidor.

3. Contratos Legales y Acuerdos Comerciales

Formatos comunes: DOCX, PDF, TXT

El escenario: Necesitas dividir un contrato multipartito en secciones separadas para compartir con diferentes partes interesadas. Usas un divisor de PDF en línea gratuito. Eficiente. pero los contenidos del contrato, los precios, las cláusulas de propiedad intelectual y las identidades de todas las partes ahora están en un servidor que nunca has evaluado.

Subir un NDA firmado o un acuerdo comercial a una herramienta no evaluada no solo expone tus propios datos. expone a tus clientes, socios y colegas, ninguno de los cuales consintió que su información saliera de tu dispositivo.

También hay un problema menos obvio: cláusulas de confidencialidad. Muchos contratos prohíben explícitamente compartir el contenido del documento con terceros no autorizados. En una auditoría legal, el proveedor de alojamiento en la nube detrás de una herramienta en línea gratuita a menudo se clasifica como un tercero. Al subir un documento, puedes estar técnicamente “divulgando” términos sensibles a una entidad no evaluada, lo que podría desencadenar una violación del contrato antes de que hayas firmado la página final.

💡 Qué hacer en su lugar: Une, divide o reordena PDFs de contratos usando una herramienta basada en el navegador que confirme cero subidas a servidores. Tus clientes te lo agradecerán, incluso si nunca saben que lo hiciste.

4. Archivos Protegidos con Contraseña o Encriptados

Formatos comunes: ZIP, RAR, PDF (con contraseña)

El escenario: Recibes un PDF protegido con contraseña de un proveedor. Necesitas eliminar la contraseña para poder anotarlo. Buscas “desbloquear PDF en línea”, subes el archivo, ingresas la contraseña cuando se te solicita y descargas la versión desbloqueada.

En ese momento, has entregado tanto el archivo encriptado como su clave de desencriptación a un servidor que no controlas.

Incluso con un servicio confiable, tu contraseña puede ser registrada en texto plano, retenida en registros de acceso o expuesta si ese servicio es posteriormente violado. Además, una contraseña no es solo una clave de un solo uso; muchas personas reutilizan las mismas credenciales en múltiples documentos o incluso cuentas. Entregarla a un servidor no evaluado pone en riesgo tu identidad digital más amplia.

Además, las herramientas que anuncian “eliminar contraseñas de PDF” o “romper la encriptación ZIP” a menudo operan en áreas grises legales. haciendo que la protección robusta de datos o el cumplimiento de estándares como GDPR sean casi inexistentes.

💡 Qué hacer en su lugar: Usa una herramienta que desencripte y procese el archivo completamente dentro de tu navegador. Al usar herramientas del lado del cliente, la desencriptación ocurre en tu RAM local. Ni un solo byte de tu contraseña se transmite por la red, asegurando que nunca salga de tu máquina.

5. Fotos Personales y Medios Privados

Formatos comunes: JPG, PNG, MP4, HEIC, RAW

El escenario: Quieres convertir una foto de HEIC a JPG. Usas un convertidor en línea. Funciona instantáneamente. pero la foto que subiste puede haber llevado más información que la imagen en sí.

Cada foto tomada con un smartphone moderno contiene metadatos EXIF: datos ocultos que pueden incluir las coordenadas GPS de donde se tomó la foto, el modelo del dispositivo y una marca de tiempo precisa. Estos datos viajan con el archivo a menos que se eliminen explícitamente.

Este es un riesgo documentado en el mundo real. En 2012, John McAfee fue rastreado y arrestado en Guatemala después de que una foto que publicó en línea contenía coordenadas GPS en sus datos EXIF, ubicando su ubicación exacta a pocos metros. Investigadores de Consumer Reports también han documentado cómo los datos EXIF en fotos compartidas en plataformas de reventa pueden exponer la dirección de casa de un vendedor a un completo extraño.

Según el análisis de ISACA de 2025, los metadatos EXIF son cada vez más utilizados por actores de amenazas para la recopilación de inteligencia. mapeando ubicaciones, rutinas e infraestructura organizacional a partir de imágenes aparentemente inocuas.

💡 Qué hacer en su lugar: Usa las herramientas de edición integradas de tu teléfono o una aplicación de escritorio local. Si debes usar una herramienta en línea, verifica que no se transmita ningún dato a ningún servidor. y elimina los datos EXIF localmente primero si es posible.

El Hilo Común

Cada “qué hacer en su lugar” anterior apunta en la misma dirección:

La herramienta en línea más segura es aquella que nunca sube tu archivo en primer lugar.

Para resumir las altas apuestas que hemos discutido:

| Tipo de Archivo | Riesgo Principal | La Exposición Oculta |

|---|---|---|

| Financiero | Robo de Identidad | SSN, ingresos, detalles bancarios |

| Médico | Perfilado Permanente | Diagnósticos, recetas, historial de salud |

| Legal | Violación de contrato | Precios, términos de PI, cláusulas de confidencialidad |

| Encriptado | Robo de Credenciales | Contraseñas y claves de desencriptación |

| Medios | Rastreo Físico | Coordenadas GPS y metadatos |

La mayoría de las personas asumen que porque una herramienta se ejecuta en un navegador, debe estar enviando archivos a un servidor. Eso solía ser cierto. Pero una nueva generación de herramientas usa procesamiento del lado del cliente. tu navegador realiza todos los cálculos localmente, usando JavaScript moderno y WebAssembly, y tu archivo nunca sale de tu dispositivo.

La diferencia es significativa: es como entregar tu pasaporte a un extraño para fotocopiarlo versus usar tu propia impresora en casa.

Cómo Verificar que una Herramienta es Realmente del Lado del Cliente

No te limites a aceptar la “promesa de privacidad” de un sitio web al pie de la letra. Puedes verificar si una herramienta está procesando archivos localmente usando estos tres métodos:

-

La Prueba de “Aislamiento”: Abre la página de la herramienta, luego desconecta tu internet (apaga el Wi-Fi). Si aún puedes procesar tu archivo y descargar el resultado mientras estás desconectado, la herramienta es 100% del lado del cliente.

-

Inspección de Red: Presiona

F12en tu navegador, ve a la pestaña Red y filtra por “XHR” o “Fetch”. Sube un archivo. Si no ves ninguna solicitud de datos grande siendo enviada a una URL externa, tu archivo no está saliendo de la máquina. -

Verifica WebAssembly: Busca archivos

.wasmen los registros de red cuando se carga la página. Esta tecnología permite que los navegadores ejecuten motores de procesamiento complejos (como la manipulación de PDF) directamente en la CPU de tu dispositivo.

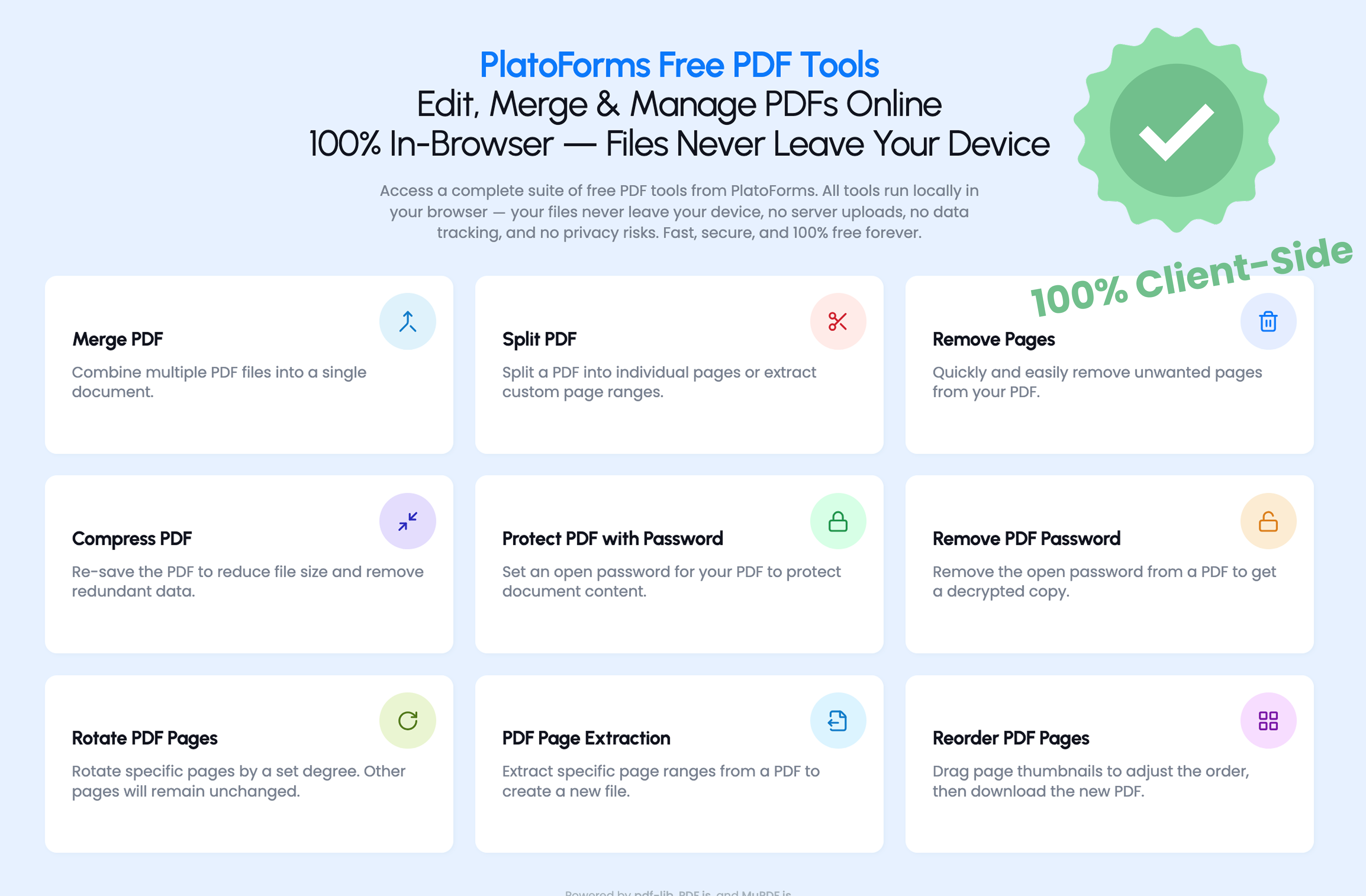

Comparando Herramientas de PDF del Lado del Cliente

Varias herramientas ahora ofrecen procesamiento de PDF del lado del cliente, lo que significa que los archivos se manejan localmente en lugar de subirse a un servidor. La tabla a continuación compara cuatro opciones comúnmente utilizadas.

La siguiente comparación se basa en documentación y páginas de productos disponibles públicamente a partir de marzo de 2026.

| PlatoForms PDF Toolbox | BentoPDF | PDF24 Creator | LocalPDF | |

|---|---|---|---|---|

| Ubicación de procesamiento | Navegador (lado del cliente) | Navegador (lado del cliente) | Aplicación local (Windows) | Extensión de navegador |

| Ubicación de procesamiento de archivos | Procesamiento local en el navegador | Procesamiento local en el navegador | Procesamiento local en el escritorio | Procesamiento local en el navegador |

| Instalación requerida | No | No | Sí (solo Windows) | Extensión de Chrome |

| Funciona sin conexión | Parcial | Sí | Sí | Sí |

| Registro requerido | No | No | No | No |

| Unir PDF | Sí | Sí | Sí | Sí |

| Dividir PDF | Sí | Sí | Sí | Sí |

| Comprimir PDF | Sí | Sí | Sí | Sí |

| Proteger / eliminar contraseña | Sí | Sí | Sí | Sí |

| Reordenar páginas | Arrastrar y soltar | Sí | Sí | Sí |

| Número de herramientas | 8 herramientas principales | 100+ | 30+ | ~10 |

| Caso de uso típico | Tareas simples de PDF en el navegador | Gran conjunto de herramientas de PDF con muchas utilidades | Usuarios de escritorio que prefieren aplicaciones locales | Herramientas rápidas de PDF desde una barra de herramientas del navegador |

⚠️ Nota sobre las Herramientas en Línea de PDF24:

La versión del navegador de PDF24 Tools (tools.pdf24.org) procesa archivos en servidores remotos. Según su documentación, los archivos subidos se eliminan automáticamente después del procesamiento.

Los usuarios que prefieren el procesamiento completamente local pueden usar PDF24 Creator, la aplicación de escritorio para Windows, que realiza todas las operaciones en la máquina local.

PlatoForms PDF Toolbox

PlatoForms PDF Toolbox fue diseñado alrededor de un principio simple:

tus archivos nunca deberían salir de tu dispositivo.

Lo incluimos aquí porque aborda directamente las preocupaciones de privacidad discutidas en este artículo.

Todo el procesamiento ocurre localmente en tu navegador. unir, dividir, comprimir, reordenar páginas, proteger con contraseña o eliminar una. Ningún archivo sale de tu dispositivo. No se requiere cuenta. Sin límites de uso en las herramientas principales.

Está diseñado para personas que manejan regularmente documentos sensibles. contratos, formularios de recursos humanos, informes de clientes y otros archivos confidenciales.

La interfaz es simple: arrastra tu archivo, realiza la operación y descarga el resultado.

Prueba PlatoForms PDF Toolbox gratis →

BentoPDF

BentoPDF es el más completo entre las opciones basadas en navegador del lado del cliente. 100+ herramientas de PDF, sin registro, sin anuncios, totalmente compatible con GDPR, y funciona sin conexión después de la carga inicial de la página. Los archivos se mantienen solo en la memoria del navegador y desaparecen cuando cierras la pestaña. Ideal para usuarios que necesitan un conjunto de herramientas todo en uno ocasional sin instalar nada.

PDF24 Creator (Escritorio — Solo Windows)

PDF24 Creator es una aplicación de escritorio gratuita para Windows en desarrollo continuo desde 2006. Debido a que se ejecuta completamente en tu PC, los archivos nunca salen de tu máquina. Soporta 30+ operaciones incluyendo unir, dividir, comprimir, OCR, protección con contraseña y edición de páginas. La interfaz es funcional más que moderna, y solo para Windows. pero una de las opciones locales gratuitas más completas disponibles.

LocalPDF (Extensión de Chrome)

LocalPDF es una extensión ligera de Chrome que lleva herramientas de PDF del lado del cliente directamente a la barra de herramientas de tu navegador. La divulgación de datos de la Chrome Web Store de Google confirma que no recopila ni transmite archivos de usuario. Cubre operaciones principales: unir, dividir, comprimir, proteger con contraseña y eliminar. Bueno para tareas rápidas sin navegar a un sitio web.

Lista de Verificación Rápida Antes de Subir Cualquier Archivo

| Pregunta | Si la respuesta es “no” o “no estoy seguro”… |

|---|---|

| ¿Estaría cómodo si este archivo se publicara públicamente? | No lo subas |

| ¿Esta herramienta declara explícitamente que no hay subidas a servidores? | Asume que los archivos se suben |

| ¿Hay una alternativa del lado del cliente que podría usar en su lugar? | Usa una. están ampliamente disponibles |

La conveniencia es valiosa. Pero algunos archivos valen los treinta segundos adicionales que toma usar la herramienta adecuada.

Referencias

- Verizon, Informe de Investigaciones de Brechas de Datos 2025, verizon.com/business/resources/reports/dbir

- Secureframe, 110+ Estadísticas de Brechas de Datos, secureframe.com/blog/data-breach-statistics

- IBM, Informe de Costos de una Brecha de Datos 2025, ibm.com/reports/data-breach

- Panorays, Brechas de Datos de Terceros en 2023, panorays.com/blog/third-party-data-breaches-in-2023

- Bitsight, Brecha de Datos de Terceros: Definición y 5 Ejemplos, bitsight.com/blog/third-party-data-breach

- Wikipedia, Exif, en.wikipedia.org/wiki/Exif

- ISACA, Lo que Debes Saber Sobre los Datos EXIF: Un Riesgo de Ciberseguridad Más Sutil, isaca.org, 2025

- Consumer Reports, Cómo los Datos ‘Exif’ Ocultos de una Foto Exponen Tu Información Personal, consumerreports.org

- Cybersecurity Ventures, Almanaque de Ciberseguridad 2025, cybersecurityventures.com

- Tekpon, Reseñas de PDF24 Tools 2024, tekpon.com/software/pdf24-tools/reviews

- PDF24, Página de herramienta de división de PDF, tools.pdf24.org/en/split-pdf

¿Necesitas recopilar datos sensibles de manera segura? Convierte tus PDFs en formularios web que manejan datos con el mismo nivel de seguridad empresarial.